★セキュリティ製品には得意分野がある!

~ Deep Security<中級編①> ~

Deep Securityの得意分野はどこ?

こんにちは。ISAOセキュリティプロジェクトの岩切です。

4回目です。今回から中級編になります。

中級編では、Deep Securityの設定方法について説明していくつもりです。

その前にちょっとだけ概念的なお話をします。

Deep Securityは分類すると、「IDS/IPS」と呼ばれる製品です。

「IDS/IPSって何?」と思われる方が多いと思います。

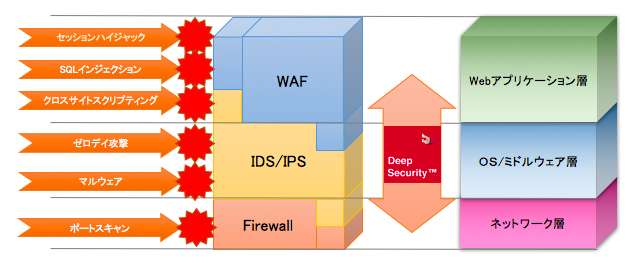

下の図をご覧ください。

まずは右端の3つの箱をご覧ください。

Webサービスを構成する環境は、大きく3つの層に分けられます。

- Webアプリケーション層

PHPやJavaなどでつくられたプログラムが置かれている階層です。

DBやファイルのデータ、ランタイムライブラリもここに入ります。

原則、OSやミドルウェアがないと動きません。

これらをつくるのは開発会社や社内の開発部門の人達です。

プログラマーにはベテランもいればビギナーもいるので、そのつくりは千差万別になります。

そのため攻撃の数が最も多いのがこの層だと言えます。

- OS/ミドルウェア層

OSというのは、LinuxやWindowsのことですね。

ミドルウェアは、DB(MySQLなど)やプログラム言語(PHPなど)といった、アプリケーションを動かすためのソフトウェアのことです。

これらをつくるのは大手ベンダーや有志の集まりだったりします。

高度な専門スキルを持ったエンジニアがつくっているのでセキュリティは大丈夫!

・・・と思われがちですが、OSもミドルウェアもメジャーなソフトウェアなので、技術力の高い攻撃者が狙ってきます(いわゆる、OSやミドルウェアの脆弱性を突いた攻撃です)。

また、マルウェアを置かれるのもこの層です。

- ネットワーク層

ネットワーク機器を使って、ポートやプロトコルを管理している層です。

ファイアウォールやネットワークグループを適切に設定することで、セキュリティを担保します。

この層のセキュリティ対策は他の層と比べると、定型化(※)されていると思います。

※ポートやIPアドレスの制限など、やることが決まっています。

次に左端の矢印をご覧ください。これがサイバー攻撃の種類です。

サイバー攻撃はそれぞれの層を狙い撃ちにしてくるので、大きく分けると、

- Webアプリケーション層を狙った攻撃

- OS/ミドルウェア層を狙った攻撃

- ネットワーク層を狙った攻撃

の3つに分類されます。

そして、それぞれの攻撃を防御するセキュリティ製品も大きく3つに分類されます。

(真ん中の3つに色分けされた箱の絵をご覧ください)

- Web Application Firewall(以下、WAF)

主に、Webアプリケーション層を守ります。 -

Intrusion Detection System/Intrusion Prevention System(以下、IDS/IPS)

主に、OS/ミドルウェア層を守ります。 -

Firewall(以下、F/W)

ネットワーク層を守ります。

「主に」と書いたセキュリティ製品は、他の層を守る機能も備わっています。

WAFであってもOS/ミドルウェア層を守る機能があったり、IDS/IPSであってもWebアプリケーション層を守る機能があったりします。

(この箱の絵が、自分の層以外にもちょっとずつ侵食しているのはそれを表しています)

そんなこともあって、F/WとIDS/IPSしか導入していないWebサービスも結構あったりします。

本来ならば、この3つの製品をすべて揃えてほしいところですが・・・予算の関係もありますよね(^^;

では、Deep Securityはどの程度他の層をカバーしているのでしょう?

上下に伸びている矢印が、Deep Securityのカバー領域です。

最初にDeep SecurityはIDS/IPSと申しましたが、実は一部WAFの機能もF/Wの機能も持っています。

初級編でDeep Securityの6つのルールをご紹介しましたが、これらのルールはどの製品の機能にあたるのか見てみましょう。

- Webレピュテーション・・・WAFもIDS/IPSも得意とする機能です。

-

侵入防御

・パラメータ改ざんチェック・・・WAFの得意とする機能です。

・仮想パッチ・・・IDS/IPSの得意とする機能です。 -

不正プログラム対策・・・IDS/IPSの得意とする機能です。

-

変更監視・・・IDS/IPSの得意とする機能です。

-

セキュリティログ監視・・・IDS/IPSの得意とする機能です。

-

ファイアウォール・・・F/Wの得意とする機能です。

すごく荒っぽい言い方をすれば、

F/Wがある環境ではファイアウォールルールを無効にしたり、WAFがある環境ではWebレピュテーションルールや侵入防御(のパラメータ改ざんチェック)ルールを無効にしても実害がない場合もあります(推奨している訳ではありません)。

ただ少なくとも下記のルールはIDS/IPSの得意とする機能ですので、これらを無効にするとIDS/IPSの機能を十分に果たせなくなりますのでご注意ください。

- 侵入防御(の仮想パッチ)

- 不正プログラム対策

- 変更監視

- セキュリティログ監視

次回は具体的な設定方法について説明していく予定です。

つづく・・・